构建开箱即用的数据安全防护体系 专家对话安全技术防范系统的设计与实施

在数字化浪潮席卷全球的今天,数据已成为组织的核心资产与命脉。随之而来的数据泄露、勒索软件、内部威胁等安全风险也日益严峻。建立一个“开箱即用”、高效可靠的数据安全防护系统,不再是大型企业的专属需求,而成为各类组织生存与发展的基石。本文将通过专家视角,深入探讨如何设计与实施一套集成了先进技术、管理与服务的综合性安全技术防范系统。

一、核心理念:何为“开箱即用”的数据安全防护?

“开箱即用”并非意味着简单的硬件拆封和软件安装。在安全领域,它指的是一套预先集成、经过验证、能够快速部署并立即产生防护效果的解决方案。其核心目标是降低用户的学习成本、部署复杂性和运维负担,使安全能力能够敏捷地匹配业务发展的速度。这要求系统具备:

- 模块化与集成化:将身份认证、访问控制、数据加密、行为审计、威胁检测等关键能力封装成清晰的功能模块,并能无缝协同工作。

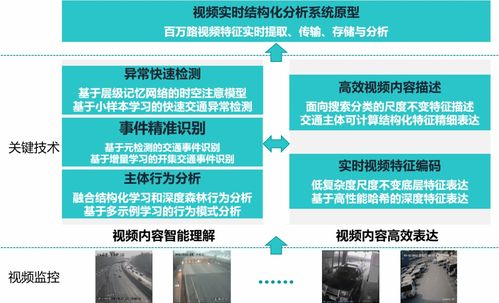

- 自动化与智能化:利用人工智能与机器学习,实现安全策略的自动编排、威胁的自动响应与处置,减少对人工的高度依赖。

- 预设的最佳实践:内置符合行业法规(如网络安全法、数据安全法、GDPR)及标准(如等保2.0)的安全策略基线,用户可根据自身情况进行微调。

二、系统设计四层架构:纵深防御,立体覆盖

专家指出,一个稳健的数据安全防护系统应遵循“纵深防御”原则,构建多层次、立体化的技术体系:

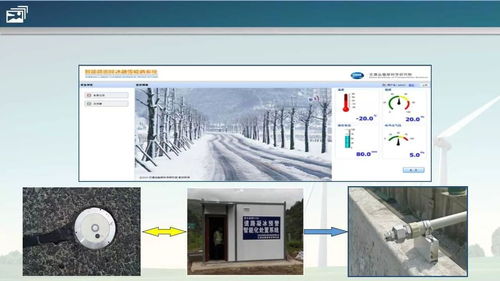

- 感知与识别层(基础):

- 资产发现与分类分级:自动发现网络中的数据资产(数据库、文件服务器、云存储等),并依据敏感程度进行自动或半自动分类分级,形成数据资产地图。这是所有防护措施的起点。

- 身份与访问管理(IAM):建立统一的身份认证体系,实施最小权限原则和动态访问控制,确保“正确的人,在正确的时间,以正确的方式,访问正确的数据”。

- 防护与控制层(核心):

- 数据加密:对静态数据(存储加密)、动态数据(传输加密)乃至使用中的数据(如内存加密)实施加密保护,确保即使数据被窃取也无法被轻易解读。

- 数据防泄漏(DLP):通过内容识别、上下文分析等技术,监控并阻止敏感数据通过邮件、移动存储、网络上传等途径非法外流。

- 终端与边界安全:强化终端设备安全管控,部署下一代防火墙、入侵防御系统(IPS)等,构筑网络边界防线。

- 检测与响应层(关键):

- 用户与实体行为分析(UEBA):建立正常行为基线,利用机器学习模型识别异常数据访问和操作行为,及时发现内部威胁和已绕过防御的潜在攻击。

- 安全信息与事件管理(SIEM) / 扩展检测与响应(XDR):汇聚全网日志与安全数据,进行关联分析,实现安全事件的集中监控、告警和初步调查,提升威胁可见性。

- 恢复与治理层(保障):

- 数据备份与容灾:建立可靠、定期、可验证的数据备份机制,确保在遭受勒索软件攻击或数据损毁后能快速恢复业务。

- 安全运营与治理:建立持续的风险评估、策略优化、合规审计和应急响应流程,形成管理闭环。

三、从设计到施工:专业服务确保成功落地

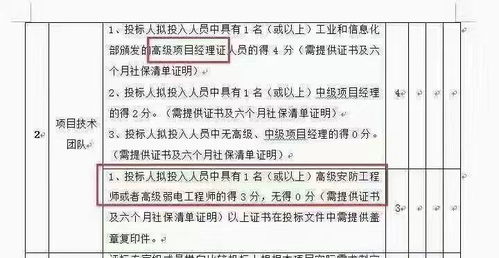

再优秀的设计蓝图,也需要专业的施工服务来实现价值。构建“开箱即用”的系统,离不开以下关键服务环节:

- 咨询与规划服务:安全专家首先需深入理解客户的业务场景、数据流、合规要求和现有IT环境,进行差距分析和风险评估,从而制定个性化的顶层设计与实施路线图。

- 系统集成与部署服务:

- 预集成与预测试:服务商应在交付前,在实验室环境中完成所有软硬件组件的集成与兼容性测试,确保交付物是一个“整体解决方案”而非“零件箱”。

- 快速部署与配置:现场部署时,工程师应能根据规划快速完成系统安装、策略基线加载和基础调优,实现“上线即防护”。

- 定制化与对接服务:针对客户特有的业务系统(如OA、ERP、CRM),进行必要的接口开发与策略定制,确保安全防护与业务流程平滑融合,避免影响业务效率。

- 培训与知识转移服务:向客户的运维和管理人员提供系统化的操作、管理和应急响应培训,并交付清晰的管理手册和运维文档,帮助客户“会用、善管”。

- 持续运维与优化服务(MSSP):提供7x24小时的监控、威胁分析、策略调优、定期健康检查和应急响应支持,将系统从“静态产品”转变为“动态服务”,持续应对 evolving 的安全威胁。

四、专家

建立一个真正的“开箱即用”数据安全防护系统,其本质是 “将复杂留给自己,将简单留给客户” 的服务理念的体现。它不仅是技术的堆砌,更是先进安全产品、科学架构设计、专业工程实施与持续运营服务四者的深度融合。组织在选型时,应优先选择具备完整服务能力和丰富行业实践经验的合作伙伴,从“购买工具”转向“购买能力与结果”,从而在瞬息万变的威胁环境中,筑牢数据安全的坚固防线,为数字化转型保驾护航。

如若转载,请注明出处:http://www.sytxiong.com/product/71.html

更新时间:2026-05-19 09:09:20